Силовики могут быстро получить доступ к вашему аккаунту в Telegram. Рассказываем о еще одной уязвимости

Из мобильного приложения Telegram можно перейти в его браузерную версию без дополнительных проверок и паролей. Теоретически этой функцией могут пользоваться злоумышленники — например, силовики во время проверок телефонов на границе. Рассказываем, как работает еще одна уязвимость популярного мессенджера и как себя обезопасить.

Снимок носит иллюстративный характер. Фото: Viralyft, pexels.com

В чем суть проблемы

В Telegram есть встроенная функция автологина, с помощью которой можно без дополнительных проверок перейти из учетной записи в мобильной версии мессенджера в его учетную запись в браузере и/или приложении на компьютере.

Сделать это можно двумя способами.

- Перейти из мобильного приложения Telegram по ссылке web.telegram.org. Если вы нажмете на такую ссылку в любом чате или канале мессенджера (например, в канале «Избранное»), то в браузере на этом же устройстве будет произведен автоматический вход в вашу учетную запись. В этом случае Telegram не попросит вас вводить никаких дополнительных паролей.

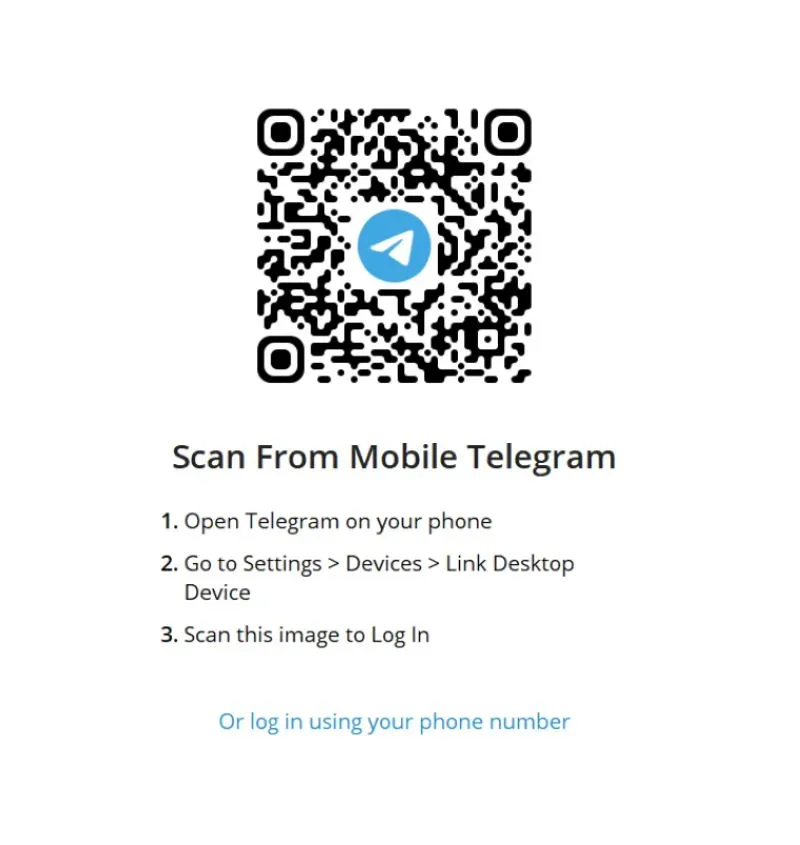

Если открыть веб-версию Telegram в браузере или приложение мессенджера на компьютере, на экране появится QR-код, который нужно отсканировать из мобильной версии мессенджера («Настройки» — «Устройства» — «Подключить устройство»). Это более защищенный способ автологина, так как для входа Telegram попросит ввести еще и облачный пароль (если им защищена учетная запись). Для безопасности аккаунта облачный пароль всегда должен быть включен! Включить его можно в разделе: «Настройки» — «Конфиденциальность» — «Облачный пароль».

QR-код для входа в браузерную и ПК-версию Telegram

Как уязвимостью могут воспользоваться злоумышленники

Функция автологина встроена в мессенджер. Отключить ее нельзя. В ситуации, если ваш телефон даже на короткое время попадет в чужие руки, злоумышленник может с помощью этой функции сначала открыть вашу учетную запись в браузерной версии Telegram, а затем скопировать эту сессию к себе на компьютер, чтобы следить за активностью в вашем аккаунте в реальном времени.

Таким же образом этой уязвимостью могут пользоваться силовики, которые проверяют телефоны беларусов, например, во время пересечения границы.

Журналисты «Медиазоны» описывали, как технически может выглядеть этот процесс.

Они создали новый аккаунт в Telegram с двухфакторной аутентификацией, в который зашли с Android-устройства (айфоны работают аналогично). Пройдя по ссылке, журналисты моментально получили доступ к тому же аккаунту в браузере Chrome этого же мобильного телефона. Никаких кодов или прохождения двухфакторной аутентификации не потребовалось.

Затем они включили в настройках телефона опцию USB Debugging и подключили его к компьютеру. На компьютере, используя в браузере Chrome режим Remote Debugger, открыли вкладку с Telegram, перешли в раздел, где хранятся сессии сайта в мобильном браузере, и полностью перенесли содержимое этого раздела в аналогичное место в браузер на компьютере.

После этого осталось лишь обновить до этого пустую страницу Telegram на компьютере, и журналисты получили полный доступ к тому же аккаунту, не проходя никаких дополнительных проверок, не зная никаких паролей или кодов. На других устройствах этот вход отображался как та же сессия, что была создана при автологине.

— Большинство воспроизведенных нами действий несложно автоматизировать, так что таким методом за секунды можно собрать сессии ко всем популярным сайтам, не только к Telegram. Все, что для этого нужно силовикам, — ненадолго получить в свои руки разблокированный телефон (и для Telegram — войти в веб-версию с помощью автологина), — сделали вывод исследователи.

Как себя обезопасить

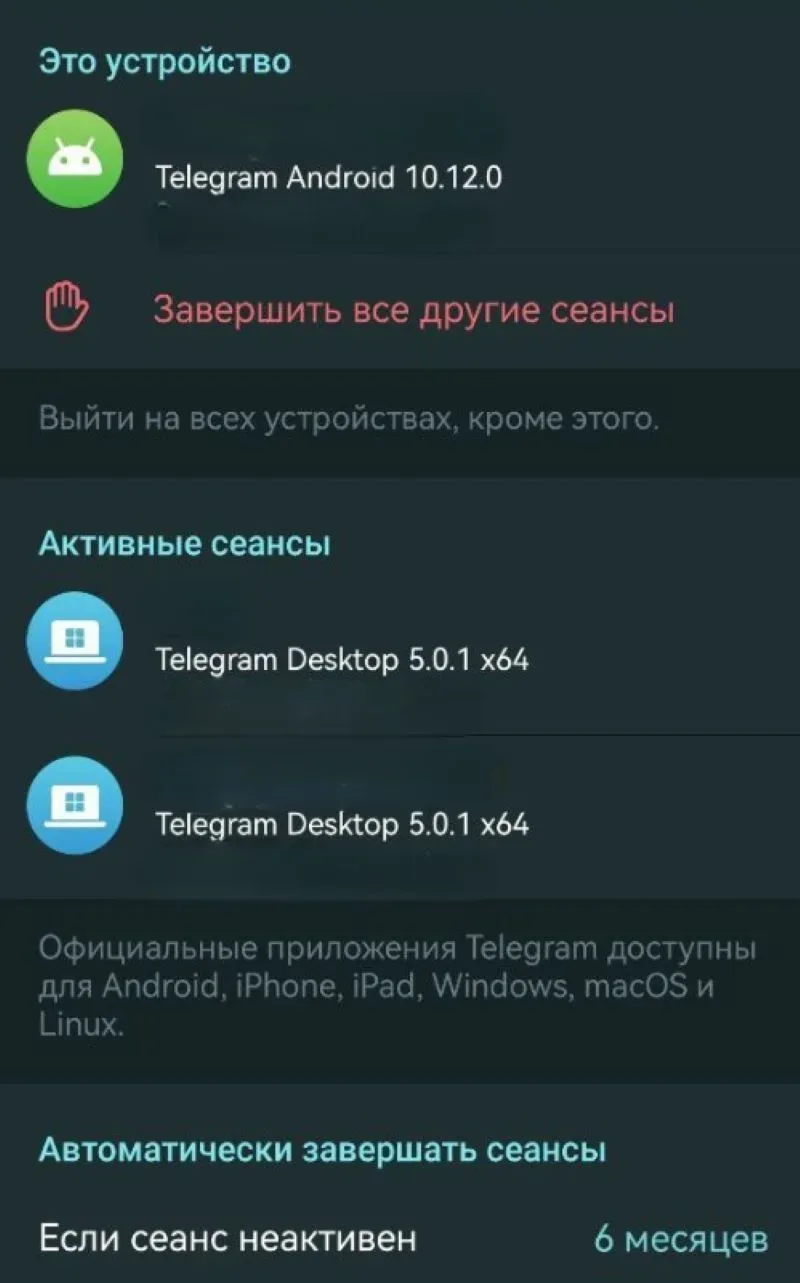

После того как ваш телефон побывал в чужих руках (или вы заметили странную активность в телеграм-аккаунте), обязательно проверьте список устройств, подключенных к мессенджеру.

Сделать это можно в разделе «Настройки» — «Устройства». Там отображается список девайсов, которые подключены к учетной записи. Если среди них вы обнаружили чужое устройство, его необходимо удалить из списка. Кликните на него и нажмите «Завершить сеанс».

Раздел «Устройства» в настройках Telegram

Также напоминаем, что во время проверки телефона силовики могут устанавливать на него специальные программы по сбору информации — например, бот «Магнит» в Telegram. Поэтому после того как устройство побывало в их руках, рекомендуется сбросить настройки техники до заводских, удалить старый и создать новый аккаунт в Telegram. В идеале — купить новое устройство.

@bajmedia

@bajmedia